はじめに

前回 と 前々回 のエントリでは、Ansible AWX 周辺の最近の機能として、Execution Environment や、さらにその周辺の Ansible Runner、Ansible Builder の OSS 版での動きを追いかけました。今回は、Private Automation Hub のアップストリーム版である Ansible Galaxy NG の周辺を見ていきます。

が、現時点でサポートされている構成はホスト OS への直接のインストールのみで、開発用には Docker Compose ベースの手順もあるものの、いずれにせよ総じて取り回しが少々不自由です。そんなわけで本エントリでは、現時点で気軽に Galaxy NG を試せる方法 として、次の 3 パタンでの実装手順 と、簡単な動作確認 を取り扱います。

なお、いずれも Galaxy NG のドキュメントには記載がない 方法であり、当然ながら 正式にサポートされる手順ではない 点は注意が必要です。このエントリは 実験レポート程度 に捉え、検証や勉強やテスト など 試用を目的としたユースケースに限定 して遊ぶとよいでしょう。

- Docker で全部入りコンテナを使うパタン

- おそらくもっとも手軽な Galaxy NG の入手方法

- すべてが一つに詰め込まれた既成コンテナイメージを動かすだけ

- Kubernetes で全部入りコンテナを使うパタン

- 前述の Docker パタンを愚直に Kubernetes 上に移植したもの

- プラットフォームを Kubernetes に揃えたいならいちばん気軽

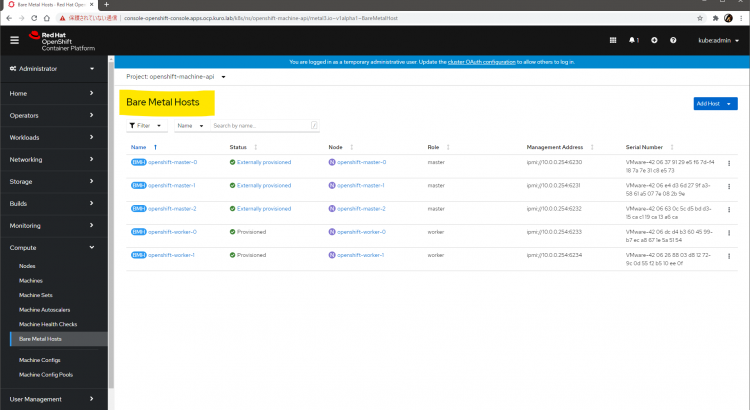

- Kubernetes で Pulp Operator を使うパタン

- おそらく将来的に正式な Kubernetes 上へのデプロイ方法になる気がしているパタン

- マイクロサービス化されてスケールもできる状態できちんとしたモノができあがる

- まだまだ開発途上の様子(動かせはする)

とはいえ、自製の Collection の表示のテスト など特定用途ではなかなか便利そうです。最初の Docker パタンなら、慣れれば 10 秒で完成 します。

今回も、必要なファイルは GitHub に置いています。

続きを読む